Carola Frediani per “la Stampa”

HACKING TEAM

HACKING TEAM

Più che un vaso di Pandora, la vicenda di Hacking Team è ormai un pozzo senza fondo. Da cui, di tanto in tanto, sembrano uscire nuovi colpi di scena. Ieri mattina la procura di Milano - che coordina le indagini sull' attacco informatico subito lo scorso luglio dalla nota società milanese produttrice di software spia per governi - ha disposto una perquisizione nella sede di un' altra azienda, fondata però da due ex-dipendenti di Hacking Team.

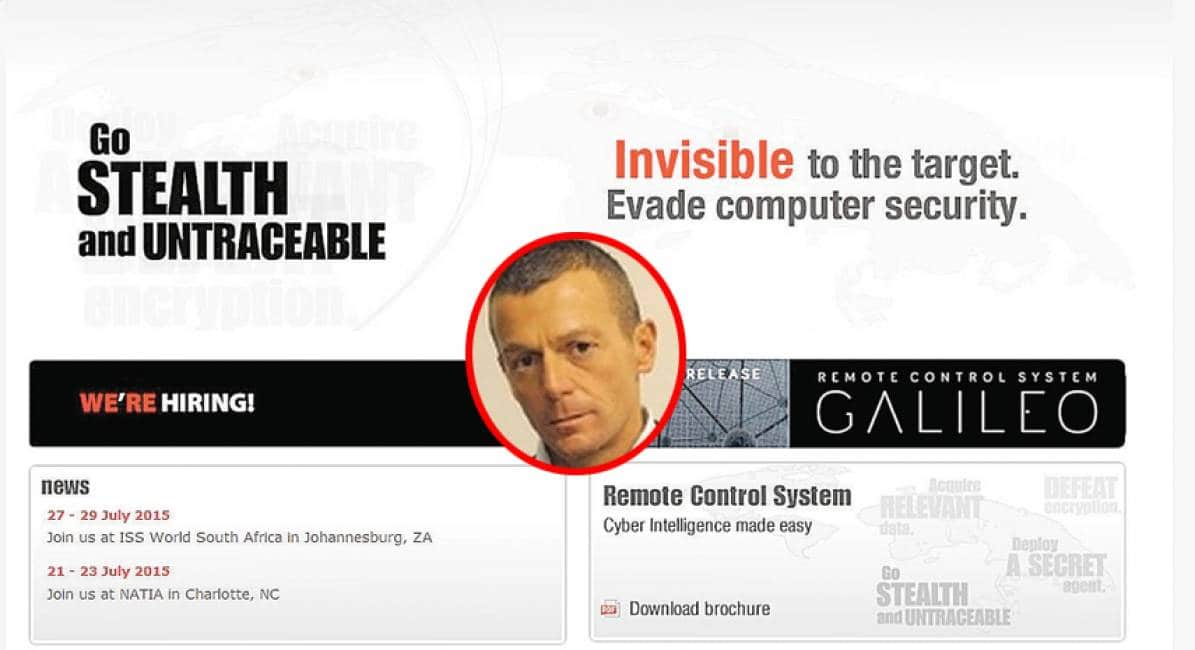

DAVID VINCENZETTI - HACKING TEAM

DAVID VINCENZETTI - HACKING TEAM

L'ipotesi è che i due possano aver violato il segreto industriale, rivendendo una parte del codice sorgente del software di Hacking Team a una società saudita. Per capire la vicenda bisogna tornare al 2014, quando una serie di impiegati e collaboratori di Hacking Team iniziano a lasciare, per ragioni diverse, l' azienda di via della Moscova. Tra questi ci sono il commerciale libanese Moustapha Maanna e lo sviluppatore italiano Guido Landi, che proprio a Torino fondano poi una loro società di sicurezza informatica e consulenza, Mala srl.

La loro fuoriuscita, segnata da tensioni, non viene presa bene da Hacking Team, che teme complotti ai suoi danni o quanto meno concorrenza sleale. Nel maggio 2015 l' ad della società David Vincenzetti presenta un esposto alla procura di Milano nei confronti di cinque ex dipendenti, inclusi Maanna e Landi, perché sospetta che si siano portati via i codici sorgente dei programmi spia venduti a caro prezzo dall' azienda. Sembra una vicenda minore di faide tra startuppari.

HACKING TEAM

HACKING TEAM

Ma la faccenda si complica a luglio, quando Hacking Team viene attaccata da un hacker che poi diffonde online moltissimi suoi documenti, fatture, email e parte dello stesso codice del software. La procura di Milano, coordinata dal pm Alessandro Gobbis, si trova così a gestire due filoni che non è chiaro se e come si intreccino: l'attacco ad Hacking Team e i sospetti sugli ex-dipendenti, indagati per accesso abusivo a sistema informatico e rivelazione di segreto industriale.

La novità che porta alla perquisizione di ieri arriva però dall' analisi delle transazioni bancarie di Mala srl, la società fondata a Torino da Maanna e Landi. Gli inquirenti notano un versamento da 300mila euro ricevuto nel novembre 2014 e inviato dalla Saudi Technology Development Inv, società privata di Riad partecipata da un fondo sovrano del governo saudita.

HACKING TEAM

HACKING TEAM

La causale del pagamento - un corso di formazione - non convince gli inquirenti. L' ipotesi è che gli ex-dipendenti potrebbero aver venduto un software spia basato proprio sulla sottrazione del codice di Hacking Team, o il codice stesso, con violazione del segreto industriale. Forse proprio il fatto che si tratti di una società saudita ha ieri alimentato perfino ipotesi di piste jihadiste. Che però, a La Stampa, il pm Gobbis ha smentito nettamente, allo stato attuale.

hacking team

hacking team

L' azienda saudita in questione ha evidentemente legami col governo di Riad - ragiona il pm - e poiché sono soprattutto i governi i più interessati a questo tipo di software l' obiettivo è capire cosa sia stato effettivamente venduto e se c' entri o meno il software spia di Hacking Team. «Ma non abbiamo mai parlato di jihadisti». D'altra parte, anche la stessa Hacking Team aveva fra i clienti agenzie governative dell' Arabia Saudita, inclusi il ministero dell' Interno e l' intelligence.