DAGOREPORT: FRATELLI DEL KAOS - IL DISGREGAMENTO DI FRATELLI D’ITALIA, DOPO TRE ANNI DI MELONISMO…

1 - ATTACCHI A SONY: OBAMA VALUTA OPZIONI IN RISPOSTA ATTACCO

(ANSA) - Diverse opzioni sono state presentate al presidente Usa, Barack Obama, in risposta al cyberattacco nordcoreano. Lo riferisco i media americani. Obama dovra' ora valutare quali azioni intraprendere dopo che hacker nordcoreani hanno minacciato le sale che dovevano proiettare 'The Interview', costringendo la Sony Pictures a ritirare il film.

La serie di opzioni comprende sanzioni economiche e bancarie ma, secondo funzionari alla Casa Bianca, non include quella di inserire la Corea del Nord nella lista dei paesi sponsor del terrorismo, come indicato in un primo momento. Nella conferenza stampa di fine anno, il presidente Obama ha detto che gli Usa risponderanno al cyberattacco contro Sony "in modo proporzionato, nelle modalità e nei tempi che decideremo". Obama ha, inoltre, sottolineato che gli Stati Uniti hanno rinforzato l'infrastruttura della sicurezza informatica, ma che "di tanto in tanto possono esserci violazioni di questo tipo".

2 - UN PC NEMICO DIETRO L’ULTIMO MURO ECCO L’INCUBO PIÙ SUBDOLO CHE MINACCIA L’AMERICA E IL MONDO

Vittorio Zucconi per “la Repubblica”

Questa, che il regime della Nord Corea ha lanciato, è guerra. È la nuova guerra che si è cominciata a combattere nel XXI secolo lungo le trincee di Internet. E l’America «risponderà» dice Obama quando lo Fbi gli conferma che il tarlo informatico che ha penetrato un colosso multinazionale come la Sony e l’ha umiliata, era partito dagli hacker al servizio di Kim Jong-un e dunque lo costringe a reagire.

Dimentichiamo il “casus belli”, il filmaccio natalizio chiamato “The Interview” che raccontava di un farsesco complotto della Cia per uccidere il satrapo che ha ereditato la Corea del Nord dal padre. La viltà commerciale di un’azienda simbolo planetario dell’elettronica di consumo e della cinematografia, sarebbe affare suo e dei pavidi boss giapponesi che non volevano irritare l’immensa audience e clientela asiatica. La Sony «ha sbagliato», l’ha accusata direttamente proprio Obama, ha calato le braghe per evitare rappresaglie, censure o condanne.

La guerra, che i tarli di Kim hanno scatenato per ordine del regime e che riporta Obama davanti a un altro, all’ennesimo Ultimo Muro da abbattere mentre assaporava il successo nella fine del bloqueo cubano, è nella dimostrazione che nulla è ormai sicuro dai guerriglieri della Rete al servizio di Stati o di privati.

La demolizione del sistema nervoso della Sony, compiuta a distanza, da uno, o da gruppi di militari coreani addestrati a queste operazioni, è il segnale che ormai il ricatto della paura può andare ben oltre la ferocia dei macellai tagliagola, la demenza del martire con il gilet al tritolo, la miserabile clip grandguignolesca scaricata su YouTube. Ma è capace di esprimersi, e di terrorizzare ovunque, nel silenzio di codici infetti rimbalzati fra satelliti, fibre ottiche, router e pc.

Si è realizzato quello che neppure Assange con WikiLeaks, Anonymous con le sue brecce nei server, o Snowden con le sue pennette Usb per copiare i documenti della Nsa americana erano riusciti a fare. Si è trovato il punto di congiunzione fra la strategia militare di un regime e i nuovi strumenti virtuali per realizzarla. E in questi hacker da Grande Fratello asiatico non c’è la promessa di trasparenza, di rivelazioni, di controllo pubblico sulle manovre dei governi o dei big finanziari che gli hacker sul lato luminoso della nuova Forza vantano. Solo malevolenza. Soltanto prepotenza.

Della Sony, della privacy sventrata dei suoi dipendenti ci può importare poco. Importa vedere che il sistema nervoso di un colosso può essere attaccato e distrutto e la vita economica di un’azienda minacciata, perché ormai tutto ciò che nelle nazioni sviluppate conta è regolato e pilotato da computer in Rete, dal traffico aereo alla distribuzione dell’elettricità. E se qualcosa è in Rete ed è digitale, quel qualcosa può essere colpito. L’hacker nordcoreano che s’intrufola nel cervello della Sony per difendere l’onore del satrapo nascosto dietro l’Ultimo Muro rosso è un drone virtuale che a distanza sorveglia, bombarda e colpisce.

Per ora il virus, il phishing, lo spearphishing, il worm, il malware , comunque si definisca nel gergo dell’informatica quello che i droni di Kim hanno sparato, non uccide. Ma non occorre grande fantasia nell’immaginare quali effetti concreti, fisici, quali tragedie umane provocherebbero l’accecamento dei centri controllo dei voli, il blackout elettrico, l’impazzimento di servizi di pronto intervento, di pagamenti, di commerci se il nuovo terrorismo silenzioso attaccasse i programmi e i computer che controllano la nostra vita quotidiana.

La battaglia perduta dalla Sony è un assaggio, una salva di cannone dimostrativo, nella nuova guerra asimmetrica che si combatte ogni giorno fra servizi di intelligence, hacker privati, movimenti, Stati o gruppi di canaglie, che l’essere canaglie non rende idioti o incapaci di comporre un codice virale. Così come un piccolo numero di fanatici disposti a tutto può tenere in scacco una potenza, altrettanto chiunque, con abbastanza tempo, preparazione, conoscenza può, grazie a un collegamento in Rete e a un portatile, mettere in ginocchio una nazione.

Mentre fra Usa e Cuba cade un muro alto mezzo secolo, si rialza lo spettro di un’altra muraglia, e dunque di un’altra guerra, non più limitata all’attacco censorio a una casa produttrice di apparecchi elettronici e di film e infinitamente più subdola. Un arsenale nucleare, come quello che la famigliola di despoti che si tramanda la Corea del Nord di padre in figlio cerca di costruire, può essere controllato, limitato, demolito, perché richiede impianti visibili, mezzi di lancio osservabili dai satelliti.

sony deve cambiare tutte le password

sony deve cambiare tutte le password

james franco e seth rogen in the interview

james franco e seth rogen in the interview

Un pc nelle mani di un hacker nel sottoscala con il pigiamino militare d’ordinanza può invece paralizzare una città a cinquemila chilometri di distanza. Ed è impossibile da individuare. E se il pericolo sembra esagerato, si potrebbe ricordare che esattamente cento anni or sono, la vecchia rivoltella di un esaltato fece esplodere la più devastante strage bellica che l’umanità avesse fino a quel 1914 conosciuto.

DAGOREPORT: FRATELLI DEL KAOS - IL DISGREGAMENTO DI FRATELLI D’ITALIA, DOPO TRE ANNI DI MELONISMO…

DAGOREPORT – ORA PUTIN È DAVVERO TERRORIZZATO: PIÙ CHE I DRONI UCRAINI CHE BUCANO LE DIFESE AEREE…

DAGOREPORT – LA STORIA DELLA CANDIDATURA DI MAURIZIO MARTINA ALLA FAO È STATO UNO “SCHERZETTO” BEN…

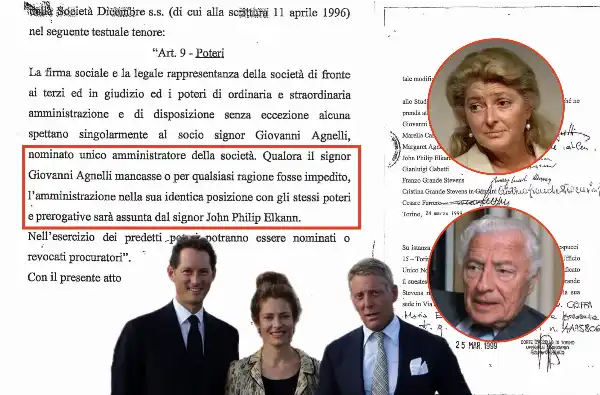

DAGOREPORT - MENTRE LAPO SI RIAVVICINA ALLA MADRE MARGHERITA AGNELLI (“VOGLIO RICOMPORRE UN…

FLASH – COM’È FRICCICARELLO ANTONIO TAJANI IN QUESTI GIORNI: PRIMA HA FATTO USCIRE SUI GIORNALI…

LA D’URSO VUOLE LA GUERRA? E GUERRA SIA – PIER SILVIO BERLUSCONI HA INCARICATO DUE AVVOCATI DI…