DAGOREPORT - COME MAI PETER THIEL TORNA A CIANCIARE DI ANTI CRISTO A ROMA? - A FAR GIRARE I NEURONI…

SUL CASO PARAGON CI SONO ANCORA TROPPE COSE CHE NON TORNANO – CIRO PELLEGRINO, IL GIORNALISTA DI “FANPAGE” CHE HA RICEVUTO L’ALERT DI APPLE SULLA VIOLAZIONE CON UNO SPYWARE, MA CHE SECONDO I PM DI ROMA E NAPOLI NON SAREBBE STATO INFETTATO: “ODDIO, PENSO, MAGARI SI FOSSERO SBAGLIATI TUTTI! SO CHE NON È COSÌ, AHIMÉ. LO SO PERCHÉ “CITIZEN LAB”, UNA DELLE MASSIME AUTORITÀ MONDIALI IN TEMA SPYWARE HA APERTO IL MIO TELEFONO, HA CERCATO E HA TROVATO. NELLA RELAZIONE C’È ANCHE SCRITTO CHE QUALCHE ALTRO GIORNALISTA È STATO SPIATO (O SPIATA). CHI CERCA TROVA. MA DEVE CERCARE, PERÒ”

— Ciro Pellegrino (@ciropellegrino) March 5, 2026

PARAGON, UNA STORIA CHE PUZZA - DALLA CONSULENZA TECNICA DATA AI PM, È EMERSO CHE, TRA TUTTI I TELEFONI CELLULARI ACQUISITI DAI NUMEROSI QUERELANTI, “TRACCE DI ATTIVITÀ RICONDUCIBILI A UN MALWARE SONO STATE RISCONTRATE ESCLUSIVAMENTE SU TRE DISPOSITIVI ANDROID, RICONDUCIBILI" AGLI ATTIVISITI DI MEDITERRANEA GIUSEPPE CACCIA, LUCA CASARINI E AL GIORNALISTA FRANCESCO CANCELLATO” - I CONSULENTI TECNICI HANNO RILEVATO UNA SERIE DI ANOMALIE NEI DATABASE WHATSAPP DI TUTTI E TRE I DISPOSITIVI E HANNO PRECISATO CHE GLI "ATTACCHI SONO PARTE DI UNA MEDESIMA CAMPAGNA DI INFEZIONE", AVVENUTI NELLA STESSA NOTTE, IL 14 DICEMBRE DEL 2024 - QUALCOSA PERO' NON TORNA: SOLO GLI ATTACCHI AI TELEFONI DI CACCIA E CASARINI RISULTANO ESSERE RICONDUCIBILI ALL'AISI, NON QUELLO A CANCELLATO - CHE COINCIDENZA: QUINDI QUALCUN ALTRO, NELLA STESSA NOTTE E NELLA "MEDESIMA CAMPAGNA DI INFEZIONE" IN CUI GLI 007 ITALIANI SPIAVANO CACCIA E CASARINI, HA INFETTATO IL TELEFONO DI CANCELLATO. E PERCHE' L'AVREBBE FATTO? PER CONTO DI CHI?

CHI CERCA TROVA. PURE GLI SPYWARE. MA SICURO CHE CERCA?

Dall’account “X” di Ciro Pellegrino

Oggi, 5 marzo, due Procure, Roma e Napoli, dicono che su una serie telefoni Apple che hanno aperto, non trovano spyware, men che meno lo spyware israeliano #Graphite della #Paragon Solutions.

Aspetto di poter leggere la dettagliata (spero lo sia) perizia tecnica.

Oddio, penso, magari si fossero sbagliati tutti! Sapete che stress è stato quest'anno avere a che fare con un fatto del genere? Per me enorme.

Io so che non è così, ahimé.

Ah non certo per il COPASIR che mai si è occupato della mia vicenda.

Lo so non solo per i messaggi di Apple, ma perché @citizenlab , una delle massime autorità mondiali in tema spyware ha aperto il mio telefono, ha cercato e ha trovato (1 mese di tempo, le procure italiane ci hanno messo quasi un anno...).

La relazione del Citizen Lab di Toronto è qui. Potete leggerla, c'è anche scritto che qualche altro giornalista è stato spiato (o spiata) e il nome non c'è ancora: https://citizenlab.ca/research/first-forensic-confirmation-of-paragons-ios-mercenary-spyware-finds-journalists-targeted/

Insomma, leggeremo la relazione della Procura, spero sia più esaustiva dei comunicati stampa.

Dopodiché sono sempre stato convinto che chi cerca trova.

Ma deve cercare, però.

GRAPHITE CAUGHT

Traduzione di un estratto del rapporto di Bill Marczak and John Scott-Railton per https://citizenlab.ca/

Introduzione

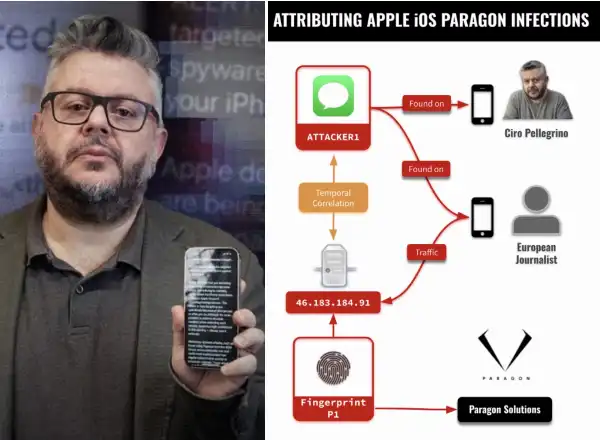

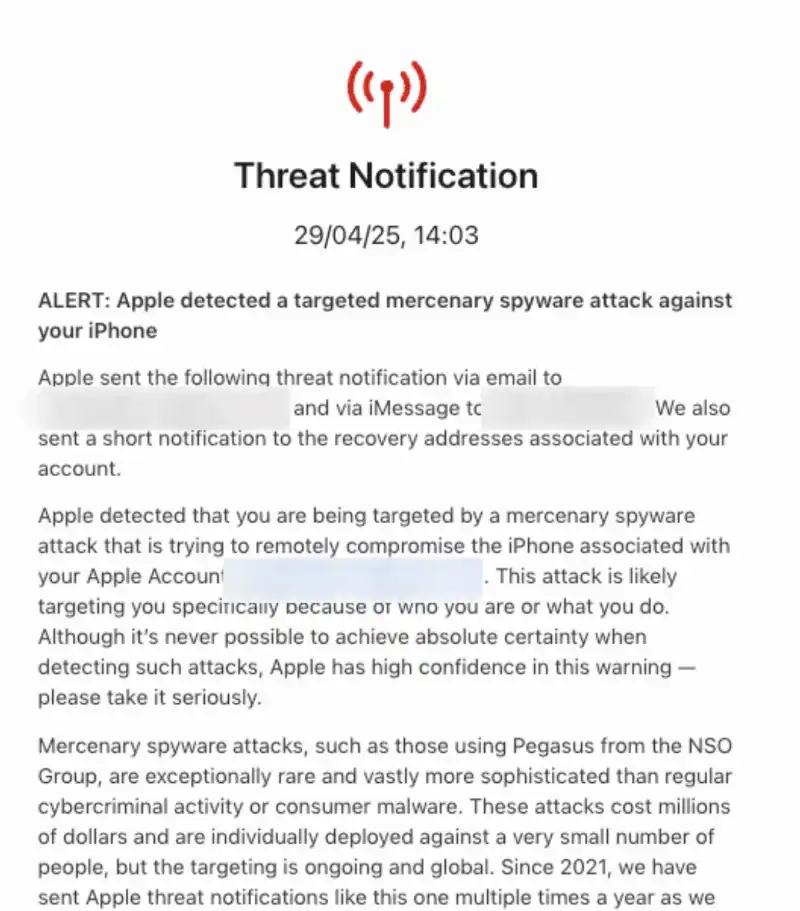

Il 29 aprile 2025 un gruppo selezionato di utenti iOS è stato informato da Apple di essere stato preso di mira da spyware avanzato. Tra loro vi erano due giornalisti che hanno acconsentito all’analisi tecnica dei loro casi. I principali risultati della nostra analisi forense dei loro dispositivi sono riassunti di seguito.

La nostra analisi ha individuato prove forensi che confermano con alto grado di certezza che sia un importante giornalista europeo (che ha chiesto di restare anonimo), sia il giornalista italiano Ciro Pellegrino, sono stati presi di mira dallo spyware mercenario Graphite sviluppato da Paragon.

Abbiamo individuato un indicatore che collega entrambi i casi allo stesso operatore di Paragon. Apple ci ha confermato che l’attacco zero-click utilizzato in questi casi è stato mitigato a partire da iOS 18.3.1 e ha assegnato alla vulnerabilità il codice CVE-2025-43200. La nostra analisi è tuttora in corso.

Caso 1: importante giornalista europeo

Abbiamo analizzato dispositivi Apple appartenenti a un importante giornalista europeo che ha chiesto di restare anonimo. Il 29 aprile 2025 questo giornalista ha ricevuto una notifica da Apple e ha richiesto assistenza tecnica.

La nostra analisi forense ha concluso che uno dei dispositivi del giornalista è stato compromesso dallo spyware Graphite di Paragon nel gennaio e all’inizio di febbraio 2025, mentre eseguiva iOS 18.2.1.

SPYWARE - SPIONAGGIO CELLULARI

SPYWARE - SPIONAGGIO CELLULARI

Attribuiamo con alto grado di certezza la compromissione a Graphite perché i log del dispositivo indicavano una serie di richieste a un server che, nello stesso periodo, corrispondeva alla nostra impronta pubblicata Fingerprint P1. Abbiamo collegato questa impronta allo spyware Graphite di Paragon con elevata affidabilità.

Server Graphite contattato dal dispositivo del giornalista:

https://46.183.184[.]91/

Il server sembra essere stato affittato dal provider VPS EDIS Global. Il server è rimasto online e ha continuato a corrispondere alla Fingerprint P1 almeno fino al 12 aprile 2025.

seconda puntata dell inchiesta di fanpage sulla gioventu meloniana 2

seconda puntata dell inchiesta di fanpage sulla gioventu meloniana 2

Abbiamo identificato un account iMessage presente nei log del dispositivo nello stesso periodo in cui il telefono comunicava con il server Paragon 46.183.184[.]91. L’account è stato oscurato e lo indichiamo come ATTACKER1.

Sulla base della nostra analisi forense, concludiamo che questo account è stato utilizzato per distribuire lo spyware Graphite di Paragon attraverso un sofisticato attacco iMessage zero-click. Riteniamo che questa infezione non sarebbe stata visibile alla vittima.

Apple ci ha confermato che l’attacco zero-click utilizzato in questo caso è stato mitigato a partire da iOS 18.3.1 e ha assegnato alla vulnerabilità zero-day il codice CVE-2025-43200.

Caso 2: Ciro Pellegrino

Ciro Pellegrino è un giornalista e responsabile della redazione di Napoli di Fanpage.it, dove ha seguito numerosi casi di alto profilo. Il 29 aprile 2025 Pellegrino ha ricevuto una notifica da Apple e ha richiesto la nostra assistenza tecnica.

Abbiamo analizzato gli artefatti presenti sull’iPhone di Pellegrino e stabilito con alto grado di certezza che il dispositivo è stato preso di mira dallo spyware Graphite di Paragon.

inchiesta di fanpage su gioventu nazionale 1

inchiesta di fanpage su gioventu nazionale 1

L’analisi dei log del dispositivo ha rivelato la presenza dello stesso account iMessage ATTACKER1 utilizzato per colpire il giornalista del Caso 1, che associamo a un tentativo di infezione zero-click tramite Graphite.

È prassi standard che ogni cliente di una società di spyware mercenario disponga di una propria infrastruttura dedicata. Pertanto riteniamo che l’account ATTACKER1 sia utilizzato esclusivamente da un singolo cliente o operatore Graphite e concludiamo che questo cliente abbia preso di mira entrambi gli individui.

Le nostre analisi forensi di questi attacchi, così come delle capacità di Paragon su iOS, sono tuttora in corso.

Il cluster Fanpage.it legato a Paragon

Un collega stretto di Pellegrino e direttore di Fanpage.it, Francesco Cancellato, era stato informato nel gennaio 2025 da WhatsApp di essere stato preso di mira dallo spyware Graphite di Paragon.

Il Citizen Lab ha condotto un’analisi forense del dispositivo Android di Cancellato. Tuttavia, al momento del nostro rapporto iniziale, non siamo riusciti a ottenere una conferma forense di un’infezione riuscita.

GLI INSULTI AGLI EBREI DEI GIOVANI DI FRATELLI DITALIA

GLI INSULTI AGLI EBREI DEI GIOVANI DI FRATELLI DITALIA

Come abbiamo spiegato all’epoca:

“Data la natura sporadica dei log su Android, l’assenza dell’indicatore BIGPRETZEL su un determinato dispositivo non significa che il telefono non sia stato violato con successo; semplicemente i log rilevanti potrebbero non essere stati registrati o potrebbero essere stati sovrascritti.”

Dopo il caso Cancellato, l’identificazione di un secondo giornalista di Fanpage.it preso di mira da Paragon suggerisce un tentativo di colpire questa organizzazione giornalistica.

Sembra trattarsi di un cluster distinto di casi che merita ulteriori approfondimenti.

Dichiarazioni di Paragon e del governo italiano

Il 5 giugno 2025 il COPASIR (Comitato parlamentare per la sicurezza della Repubblica), che supervisiona i servizi di intelligence italiani, ha pubblicato il rapporto della propria indagine sull’affare Paragon in Italia.

Il rapporto riconosce che il governo italiano ha utilizzato lo spyware Graphite di Paragon contro Luca Casarini e Giuseppe “Beppe” Caccia, i due individui nei cui dispositivi abbiamo trovato prove forensi della presenza di Graphite (attraverso l’indicatore Android BIGPRETZEL).

Tuttavia il rapporto afferma di non essere riuscito a determinare chi possa aver preso di mira Francesco Cancellato con Graphite.

Il 9 giugno 2025 il quotidiano Haaretz ha riportato che Paragon aveva offerto di assistere il governo italiano nelle indagini sul caso Cancellato, offerta che — secondo il giornale — sarebbe stata rifiutata dal governo italiano. Paragon ha inoltre suggerito di aver terminato unilateralmente i contratti con l’Italia.

FRANCESCO CANCELLATO - FANPAGE

FRANCESCO CANCELLATO - FANPAGE

In risposta, lo stesso giorno il DIS (Dipartimento delle informazioni per la sicurezza), che coordina i servizi di intelligence italiani, ha dichiarato di aver rifiutato l’offerta di Paragon per motivi di sicurezza nazionale, legati all’esposizione delle attività dei servizi.

Secondo il DIS, concedere a Paragon tale accesso avrebbe compromesso la reputazione dei servizi italiani presso i servizi partner nel mondo. Il dipartimento ha inoltre negato che la cessazione del contratto fosse unilaterale.

Sempre lo stesso giorno il COPASIR ha dichiarato di aver scelto di non procedere con l’offerta di Paragon, ma di interrogare direttamente i database della società, ritenendo i due approcci equivalenti. Il comitato ha anche dichiarato la propria disponibilità a declassificare la testimonianza di Paragon davanti al comitato.

Risposta di Paragon Solutions

Il 10 giugno 2025 abbiamo inviato a Paragon Solutions un riepilogo delle nostre ultime scoperte offrendo la possibilità di replicare, impegnandoci a pubblicare integralmente la loro risposta.

Al momento della pubblicazione non abbiamo ricevuto alcuna risposta.

La crisi europea degli spyware continua: i giornalisti sono a rischio

inchiesta di fanpage su gioventu nazionale 4

inchiesta di fanpage su gioventu nazionale 4

Al momento della pubblicazione tre giornalisti europei sono stati confermati come obiettivi dello spyware mercenario Graphite di Paragon. Due di queste conferme si basano su prove forensi, mentre la terza deriva da una notifica di Meta.

Tuttavia, ad oggi non esiste alcuna spiegazione su chi sia responsabile dello spionaggio contro questi giornalisti.

La conferma di un secondo caso collegato a uno specifico organo di stampa italiano (Fanpage.it) rende ancora più urgente stabilire quale cliente di Paragon sia responsabile e in base a quale autorità legale (se esistente) siano avvenute queste operazioni.

La mancanza di responsabilità e trasparenza per le vittime di spyware evidenzia fino a che punto i giornalisti in Europa continuino a essere esposti a una minaccia digitale estremamente invasiva, e sottolinea i pericoli legati alla proliferazione e all’abuso degli spyware.

La nostra analisi degli attacchi Paragon su iOS e Android è ancora in corso. Ringraziamo Access Now per il supporto.

Hai ricevuto un avviso?

Se sei un giornalista, un difensore dei diritti umani o un altro membro della società civile e hai ricevuto un avviso di spyware da Apple, Meta, WhatsApp, Google o altri, prendilo sul serio e cerca assistenza esperta.

Organizzazioni come Access Now e la loro Digital Security Helpline possono aiutarti a comprendere l’attacco e a compiere rapidamente i passi necessari per aumentare la sicurezza del dispositivo.

IL MESSAGGIO DI APPLE A CIRO PELLEGRINO SULLO SPYWARE

IL MESSAGGIO DI APPLE A CIRO PELLEGRINO SULLO SPYWARE

Lavoriamo con Access Now per garantire che i casi ricevano supporto tecnico qualificato. Anche il Security Lab di Amnesty International mantiene una risorsa e un punto di contatto investigativo per chi riceve queste notifiche.

Appendice: casi confermati di targeting Paragon in Italia

Poiché esistono ormai più casi e rapporti relativi al targeting e alle infezioni da Paragon, forniamo una tabella con una panoramica di ciascun caso e delle relative prove.

È importante distinguere tra:

• “Targeted” (preso di mira): un individuo selezionato per un’infezione da parte di un operatore Paragon

• “Infected” (infettato): conferma forense di un’infezione riuscita

In molti casi non sono disponibili risultati forensi completi anche quando è probabile che l’infezione sia avvenuta, a causa dei limiti dei log e degli sforzi di Paragon per cancellare le tracce dell’infezione.

FRANCESCO CANCELLATO ALLA CONFERENZA STAMPA DI INIZIO ANNO DI GIORGIA MELONI

FRANCESCO CANCELLATO ALLA CONFERENZA STAMPA DI INIZIO ANNO DI GIORGIA MELONI

Per esempio Giuseppe Caccia è doppiamente confermato come bersaglio di Paragon sia dalla notifica di WhatsApp sia dall’analisi forense pubblicata dal Citizen Lab. Inoltre siamo stati in grado di identificare date specifiche in cui l’indicatore BIGPRETZEL era presente sul suo dispositivo.

Francesco Cancellato, invece, è confermato come bersaglio tramite una notifica di WhatsApp, ma la nostra analisi non ha ancora identificato prove forensi sul dispositivo che forniscano ulteriori informazioni sull’attacco o sull’infezione. Questo non è necessariamente sorprendente, dati i limiti delle analisi forensi sui dispositivi Android.

[…]

DAGOREPORT - COME MAI PETER THIEL TORNA A CIANCIARE DI ANTI CRISTO A ROMA? - A FAR GIRARE I NEURONI…

PALANTIR SBARCA A ROMA! – PETER THIEL, L’ESEGETA DELL’ANTICRISTO, TORNA NELLA CAPITALE PER SFIDARE…

DAGOREPORT - IL MURO ERETTO DA COMMERZBANK CONTRO UNICREDIT INIZIA A MOSTRARE LE PRIME CREPE – DOPO…

BASTA STRONZATE! LA FIGA E' IN VENDITA. STA A TE. DECIDI TE. IL MERCATO DELLA CARNE E' APERTO. 7…

DAGOREPORT - MENTRE I GIORNALONI GIÀ SI BALOCCANO SUL RISIKO BANCARIO PROSSIMO MPS-BANCO BPM, NESSUN…

LA NUOVA LEGGE ELETTORALE PROPOSTA DA MELONI HA UN COMPLICE SEGRETO: ELLY SCHLEIN - OLTRE…